Identyfikacja radiowa

Identyfikacji radiowej , zwykle wyznaczony przez akronim RFID (dla angielskiej identyfikacji radiowej ) to metoda do przechowywania i pobierania danych zdalnie przy użyciu markerów zwane „etykiety radiowe” ( „ RFID ” lub „ transponder RFID ” w języku angielskim).

Etykiety radiowe to małe przedmioty, takie jak etykiety samoprzylepne , które można przykleić lub wbudować w przedmioty lub produkty, a nawet wszczepić w żywe organizmy (zwierzęta, ludzkie ciało). Tagi RFID zawierają antenę połączoną z chipem elektronicznym, który umożliwia im odbieranie i odpowiadanie na żądania radiowe wysyłane przez nadajnik-odbiornik.

Te elektroniczne chipy zawierają identyfikator i ewentualnie dodatkowe dane.

Ta technologia identyfikacji może być wykorzystana do identyfikacji:

- przedmioty, jak w przypadku kodu kreskowego (nazywa się to etykietą elektroniczną);

- osób poprzez integrację z paszportami , kartami transportowymi, kartami płatniczymi (mówimy o karcie zbliżeniowej);

- te mięsożerne zwierzęta domowe ( koty , psy i fretki ), których identyfikacja RFID jest obowiązkowe w wielu krajach, są wszczepiane pod skórę. Dotyczy to również w sposób nieobowiązkowy innych zwierząt pracujących, towarzyszących lub produkcyjnych (mówimy o pchle podskórnej ).

Historyczny

Pierwsze zastosowanie RFID ma charakter wojskowy. Od 1935 r. Robert Watson-Watt opracował aplikację dla armii brytyjskiej, umożliwiającą odróżnienie samolotów wroga od sojuszników: jest to system identyfikacji IFF „ Identyfikacja przyjaciela lub wroga ”, który pozostaje podstawową zasadą stosowaną w naszych czasach w ruchu lotniczym kontrola.

W 1945 roku Leon Theremin wynalazł urządzenie szpiegowskie dla Związku Radzieckiego, nazwane „ rzeczą ”, które retransmituje incydenty fal radiowych z dodanymi informacjami dźwiękowymi. Tym samym urządzenie to pełni funkcję mikrofonu bezprzewodowego transmitującego sygnał akustyczny na fali nośnej RF . Fale dźwiękowe wibrują membraną, która nieznacznie zmienia kształt rezonatora, który moduluje odbitą częstotliwość radiową. Mimo że to urządzenie jest ukrytym urządzeniem podsłuchującym, a nie identyfikatorem, jest uważane za poprzednika RFID, ponieważ jest pasywne, zasilane i aktywowane przez fale z zewnętrznego źródła.

W latach 1948-1952 H. Stockman i FL Vernon napisali pierwsze prace naukowe na temat RFID. Ich artykuły uważane są za fundamenty technologii RFID. Harry Stockman w szczególności przewidział, że „… należy wykonać znaczną pracę badawczo-rozwojową, zanim zostaną rozwiązane podstawowe problemy komunikacji opartej na mocy odbicia i zbadana zostanie sfera użytecznych zastosowań…” .

W latach pięćdziesiątych zgłoszono kilka patentów na RFID. W szczególności w 1952 roku Donald Harris złożył pierwszy patent na system transmisji, który mógłby komunikować się z pasywnym celem. W 1959 r. J. Vogelman złożył patent na system komunikujący się z celem, który moduluje sygnał radarowy poprzez zmianę powierzchni odpowiadającej radarowi anteny ( SER ).

W latach 60. coraz częściej ukierunkowane były aplikacje komercyjne. Pierwszy tag pojawił się w 1966 roku. Ten pierwszy tag RFID (1-bitowy) został opracowany i wprowadzony na rynek pod akronimem EAS (Electronic Article Surveillance), jedyne informacje dotyczą tego, czy tag został wykryty, czy nie. Inne patenty zostały zgłoszone w związku z kwestią kontroli dostępu. Fundamentalna teoria RFID została dokładnie opisana w kilku publikacjach, w tym R. Harrington i JK Schindler.

Urządzenie autorstwa Mario Cardullo i Williama Parksa, opatentowane 23 stycznia 1973 roku, jest pierwszym prawdziwym przodkiem nowoczesnego RFID. Jest to w rzeczywistości pasywny transponder radiowy, zasilany sygnałem zapytania i posiadający 16-bitową pamięć. To urządzenie zostało wprowadzone w 1971 roku do New York Port Authority i innych potencjalnych użytkowników. Patent Cardullo obejmuje wykorzystanie częstotliwości radiowych, dźwięku i światła jako mediów transmisyjnych. Pierwotny biznesplan przedstawiony inwestorom w 1969 r. wykazywał zastosowania w transporcie (identyfikacja pojazdów, system automatycznego poboru opłat, elektroniczna tablica rejestracyjna, elektroniczny manifest, wyznaczanie tras pojazdów, monitorowanie wydajności pojazdów), usługi bankowe (elektroniczna książeczka czekowa, elektroniczna karta kredytowa), bezpieczeństwo (personel identyfikacja, drzwi automatyczne, nadzór) oraz usługi medyczne (identyfikacja, historia pacjenta).

Steven Depp, Alfred Koelle i Robert Frayman zademonstrowali w Los Alamos National Laboratory w 1973 roku znaczniki RFID mocy odbitej (modulowane rozpraszanie wsteczne), zarówno pasywne, jak i półpasywne. ustanawia z formalnego punktu widzenia zasadę modulacji sygnału rozproszenia wstecznego (lub „modulowanego rozproszenia wstecznego” w języku angielskim) tagów RFID. Przenośny system działał z częstotliwością 915 MHz i używał znaczników 12-bitowych. Ta technika jest obecnie używana przez większość tagów RFID UHFID i mikrofalowych.

Pierwszy patent związany ze skrótem RFID otrzymał Charles Walton w 1983 roku.

Lata 90. to początek standaryzacji interoperacyjności urządzeń RFID.

W 1999 roku producenci stworzyli Auto-ID Center w MIT w celu standaryzacji technologii RFID. Centrum to zostało zamknięte w 2003 roku, kiedy zakończono prace nad elektronicznym kodem produktu (EPC), a wyniki zostały przekazane do nowo utworzonej EPCglobal Inc. przez Uniform Code Council (UCC) i EAN International (obecnie określane jako GS1 US i GS1).

Od 2005 roku technologie RFID są szeroko stosowane w większości sektorów przemysłu (lotnictwo, motoryzacja, logistyka, transport, zdrowie, życie codzienne itp.). ISO (Międzynarodowa Organizacja Normalizacyjna) w znacznym stopniu przyczynił się do powstania obu standardów technicznych i aplikacji umożliwiających wysoki stopień interoperacyjności lub nawet zamienności.

Zasada

System identyfikacji radiowej składa się z dwóch komunikujących się ze sobą podmiotów:

- Znacznik, zwany znacznikiem radiowym, znacznikiem RFID, a nawet transponderem (od angielskiego transponder , skrócenie słów nadajnik i responder ), przymocowany do identyfikowanego elementu i kodujący dane cyfrowe. Dane te można odczytać bez bezpośredniej widoczności, w przeciwieństwie do kodów kreskowych , z automatycznym wykrywaniem i przy większych odległościach odczytu (od 10 do 200 m w zależności od rodzaju chipa).

- jeden lub więcej czytników RFID, zwanych także interrogatorami, łącznikami lub stacją bazową.

Do tych dwóch elementów na ogół dodawane jest oprogramowanie pośredniczące (middleware) lub aplikacja hosta, składająca się z terminala (komputerów nadzoru) połączonego z czytnikiem i umożliwiającego korzystanie z zebranych danych.

System jest aktywowany przez transfer energii elektromagnetycznej . Czytnik na ogół działa jak mistrz, wysyłając falę elektromagnetyczną w kierunku identyfikowanego obiektu. W ten sposób aktywuje znacznik, który zwraca mu informacje.

Czytnik wysyła do tagów RFID żądania pobrania danych zapisanych w ich pamięci. Znacznik, na ogół zdalnie zasilany sygnałem z czytnika, najpierw generuje kod umożliwiający identyfikację przedmiotu, na którym jest umieszczony. Rozpoczyna się komunikacja między dwoma podmiotami. Czytelnik może zapisywać informacje na tagu.

Czytelnicy

Czytnik jest elementem koordynującym komunikację RFID oraz zapewniającym zdalne zasilanie tagów w przypadku pasywnego RFID. Składa się z modułu częstotliwości radiowej do nadawania i odbioru, jednostki sterującej, anteny i interfejsu do transmisji danych do terminala .

Czytniki są urządzeniami aktywnymi, nadajnikami częstotliwości radiowych, które aktywują przechodzące przed nimi znaczniki, dostarczając im na niewielką odległość energię, której potrzebują. Czytnik składa się więc z obwodu, który emituje energię elektromagnetyczną przez antenę oraz energię elektroniczną, która odbiera i dekoduje informacje wysyłane przez znaczniki, a następnie przesyła je do urządzenia zbierającego dane. Czytnik ma również możliwość zapisywania treści na tagach RFID. Czytnik RFID jest elementem odpowiedzialnym za odczytywanie tagów częstotliwości radiowych, w razie potrzeby zapisywanie treści na tagach RFID oraz przesyłanie informacji do oprogramowania pośredniczącego.

CzęstotliwośćCzęstotliwości jest cecha, która pozwala na ustanowienie połączenia pomiędzy chipem a anteny. Ta częstotliwość jest różna w zależności od typu aplikacji docelowej i oczekiwanej wydajności:

-

Niska częstotliwość

- 125 kHz ;

- 134,2 kHz dla obciążenia transpondera ; 134,2 kHz dla bitu 0 i 123,2 kHz dla bitu 1 dla odpowiedzi transpondera w przypadku transmisji FSK ( Texas Instruments Series 2000 );

Fizyczne właściwości tych przywieszek, przy zmniejszonej wadze i rozmiarze, czynią je idealnymi kandydatami do integracji z wszystkimi rodzajami materiałów (tekstylia, metale, tworzywa sztuczne itp.) z jednej strony, az drugiej do identyfikacji. żywy inwentarz. Niskie częstotliwości umożliwiają odczyt w każdym środowisku, ale z niewielkiej odległości (maksymalnie kilka decymetrów).

-

Wysoka częstotliwość

- 13,56 MHz (ISO 14443 A 1-4, ISO 14443B 1-4, ISO 15693-3 i ISO 18000-3), najczęściej stosowany obecnie w przemyśle i ogółu społeczeństwa do zastosowań o ograniczonym zakresie;

Tagi te są szczególnie cienkie, anteny pętlowe można nadrukować lub wygrawerować. Są one wykorzystywane w zastosowaniach logistycznych i identyfikowalności, na przykład w aplikacjach transportowych i tożsamościowych: paszport, identyfikator transportowy, taki jak karta Navigo, identyfikator narciarski, karty zbliżeniowe, kontrola dostępu do budynków itp. . Technologia ta jest podstawą aplikacji NFC (Near Field Communication) , które znajdują się w coraz większej liczbie smartfonów. Częstotliwość ta pozwala na odczyt z odległości rzędu metra, ale jest bardziej czuła na bliskość metali lub cieczy.

-

Ultra wysoka częstotliwość

- Częstotliwości te nie są zharmonizowane we wszystkich regionach świata, wahają się od 860 do 960 MHz : 915 MHz w Stanach Zjednoczonych , od 865 MHz do 868 MHz w Unii Europejskiej dla UHF ( EPCglobal (en) i ISO 18000 -6c). Częstotliwości i moce przesyłowe zależą od obowiązujących przepisów. W rezultacie tagi muszą mieć zazwyczaj dużą przepustowość, co zmniejsza ich wydajność.

Jedną z aplikacji jest na przykład śledzenie pociągów.

-

Bardzo wysoka częstotliwość

- 2,45 GHz lub 5,8 GHz ( mikrofalowe ), pozwala na zasięg kilkumetrowy, używany w szczególności do elektronicznego poboru opłat.

| Rodziny częstotliwości | Pasma częstotliwości | Przepisy prawne | Zakres | Szybkość transmisji | Czytelność w pobliżu powierzchni metalowych lub mokrych | Typ sprzęgu | ISO / IEC 18000 | Typowe aplikacje |

|---|---|---|---|---|---|---|---|---|

| LF | 120-150 kHz | Nieuregulowane | 10 cm- 50 cm | Powolny | Najlepsze | Sprzężenie indukcyjne | ISO / IEC 18000-Część 2 | Śledzenie zwierząt, zarządzanie dostępem |

| HF | 13,56 MHz | Pasmo ISM | 10 cm –1 m² | Wolny do średniego | Średnia (podatność na metal) | Sprzężenie indukcyjne | ISO / IEC 18000-Część 3 | Śledzenie bagażu, książki w bibliotekach, elektroniczny nadzór artykułów, portfel elektroniczny, kontrola dostępu |

| UHF | 433 MHz | Urządzenia bliskiego zasięgu | 1–100 m² | Średni do szybkiego | Zły | Złącze elektryczne | ISO / IEC 18000-Część 7 | Monitorowanie łańcucha dostaw i zarządzanie magazynem, aplikacje obronne |

| UHF | 865-868 MHz (Europa) 902-928 MHz (Ameryka Północna) |

Pasmo ISM | 1–12 m² | Szybki | Zły | Złącze elektryczne | ISO / IEC 18000-Część 6 | Kod kreskowy EAN , śledzenie kolei, system zdalnego sterowania control |

| SHF | 2450-5 800 MHz | Pasmo ISM | 1-2 m² | Bardzo szybki | Najgorsze | Złącze elektryczne | ISO / IEC 18000-Część 4 | Opłata elektroniczna, monitoring kolei, 802.11 WLAN, standardy Bluetooth |

| ULB | 3,1–10 GHz | ULB | Większa niż 200 m² | Bardzo szybki | - | Złącze elektryczne | Nie zdefiniowano | - |

Wyższej częstotliwości ma tę zaletę, że pozwala na wymianę informacji między czytnikiem a (marker) w podwyższonej stopy niż w przypadku niskiej częstotliwości, i w odległości większej odczytu. Wysokie przepływności pozwalają na implementację nowych funkcjonalności w obrębie znaczników ( kryptografia , większa pamięć, antykolizyjna). Z drugiej strony, niższa częstotliwość skorzysta na lepszej penetracji materiału.

Czytnik i tag wyposażone są w anteny, które muszą dostosować się do otoczenia. Ponadto RFID musi współistnieć z punktu widzenia widma z innymi technologiami bezprzewodowymi.

Antykolizja to możliwość dialogu czytnika z markerem, gdy w jego polu detekcji znajduje się więcej niż jeden marker. Kilka algorytmów antykolizyjnych jest opisanych w normach (ISO 14443, ISO 15693 i ISO 18000).

Główne typy czytelnikówCzytelnicy mogą być różnego rodzaju:

- czytniki mobilne są zwykle montowane na wózkach widłowych i oferują zwiększoną mobilność i elastyczność w zastosowaniach typu zarządzanie magazynem;

- czytniki stałe są używane głównie w konfiguracjach typu gantry lub przenośnika;

- Przenośne czytniki są zwykle używane w aplikacjach do wyszukiwania i lokalizowania produktów w magazynie, gdzie zintegrowane anteny są wbudowane bezpośrednio w urządzenie.

-

Uniwersalny ręczny czytnik RFID dla 125 kHz , 134 kHz i 13,56 MHz .

-

Przenośny czytnik RFID Bluetooth do NeoTAG-KTS, na 13,56 MHz .

-

Medea, czytnik RFID UHF firmy Nordic ID o mocy 630 mW .

-

LogiScan, odtwarzacz Android 5.1.

-

Portal RFID.

Tagi radiowe

Transponder RFID przechowuje informacje (np. cenę produktu, nazwę producenta, datę ważności itp.) na zminiaturyzowanym chipie elektronicznym, połączonym z anteną, która przekazuje informacje do czytnika RFID za pośrednictwem częstotliwości radiowej.

Znacznik składa się z:

Znacznik RFID składa się z anteny przeznaczonej do pracy w danym paśmie częstotliwości, połączonej z elektronicznym chipem przechowującym dane. W niektórych przypadkach konieczny jest obwód dopasowujący, aby dopasować impedancję anteny do impedancji układu.

Pojemność informacyjna tagu RFID wynosi zwykle 2 kB , ale większość zawiera tylko 96 lub 128 bitowy numer identyfikacyjny.

Oprócz energii dla taga, czytnik wysyła specjalny sygnał zapytania, na który tag odpowiada. Jedną z najprostszych możliwych odpowiedzi jest zwrócenie identyfikatora cyfrowego, na przykład standardu EPC-96, który używa 96 bitów . Następnie można skorzystać z tabeli lub bazy danych, aby zapewnić kontrolę dostępu , liczenie lub monitorowanie danych na linii montażowej , a także wszelkie pożądane statystyki .

Marker jest niezwykle dyskretny dzięki swojej finezji (czasami przypominającej liść rodoidu ), niewielkim rozmiarom (kilka milimetrów) i znikomej masie . Jest produkowany w technologii elektroniki drukowanej . Stając się minimalnym kosztem, można sobie wyobrazić, że będzie jednorazowy, chociaż ponowne użycie jest bardziej „ekologicznie poprawne”.

Tagi RFID mogą być klasyfikowane według trybu zasilania, częstotliwości użytkowania, zdolności kryptograficznej, protokołu komunikacyjnego, obecności lub braku chipa elektronicznego, wydajności komunikacyjnej, właściwości odczytu i/lub zapisu, ceny.

Tryby zasilania Tag pasywnyPozbawione baterii znaczniki te czerpią energię z fal magnetycznych lub elektromagnetycznych emitowanych przez czytnik podczas ich odpytywania. Retromodulują falę pochodzącą z interrogatora w celu przesyłania informacji. Nie integrują nadajników RF. Przechowywanie danych szacuje się na 10 lat i 100 000 cykli zapisu.

Są one tanie w produkcji: ich przeciętny koszt od 2007 do 2016 między € 0.10 i € 0.20 , i zmienia się od € 0.05 do minimum € 1.5 . Są one na ogół zarezerwowane dla produkcji wielkoseryjnych.

Wcześniej odczyt chipów pasywnych był ograniczony do odległości około 10 metrów , ale teraz , dzięki technologii stosowanej w systemach łączności z głębokim kosmosem, odległość ta może sięgać nawet 200 metrów .

Półaktywny tagEtykiety półaktywne (zwane również półpasywnymi lub BAP, tagi pasywne wspomagane baterią, we francuskich znacznikach pasywnych wspomaganych baterią) wykorzystują energię czytnika do generowania odpowiedzi na żądanie czytnika. Działają jako pasywne etykiety na poziomie komunikacji. Z drugiej strony pozostałe elementy układu, takie jak mikrokontroler i pamięć, czerpią energię z baterii. Ta bateria pozwala im np. na rejestrowanie danych podczas transportu. Etykiety te są używane w wysyłkach produktów o kontrolowanej temperaturze i rejestrują temperaturę towaru w regularnych odstępach czasu.

Znaczniki te są bardziej niezawodne i szybsze w odczytywaniu i przesyłaniu niż znaczniki pasywne, ale są również droższe.

Aktywny tagTagi aktywne wyposażone są w baterię umożliwiającą im emisję sygnału. Dzięki temu można je odczytać z dużych odległości (około 100 m ), w przeciwieństwie do markerów pasywnych. Ogólnie rzecz biorąc, aktywne transpondery mają większą pojemność pamięci do przechowywania różnego rodzaju informacji, takich jak list przewozowy (128 Kb i więcej). Stosowane są głównie w aplikacjach telemetrycznych do przekazywania dużej ilości informacji na duże odległości.

Jednak aktywna transmisja informacji alarmuje wszystkich o obecności znaczników i zadaje pytania dotyczące bezpieczeństwa towarów. Kolejne ograniczenie, ich żywotność to maksymalnie 5 lat. Te tagi zazwyczaj kosztują więcej (15 do 40 € w 2007 r.). Ryzyko kolizji częstotliwości pracy transpondera ze zwykłymi falami elektromagnetycznymi jest wyższe, co również ogranicza bardzo dokładną lokalizację produktów.

W Chipless znaczniki są również wschodzących. Jak sama nazwa wskazuje, nie posiadają układu elektronicznego. To druk etykiety, oparty na zasadach fizycznych lub chemicznych, generuje unikalny identyfikator. Przy bardzo niskich kosztach mogą być alternatywą dla kodów kreskowych. Przykładem etykiety znacznika chipless jest SAW ( powierzchnia fala akustyczna , powierzchnia fala akustyczna ).

Ograniczenia

Etyka, prywatność i przepisy

Na świecieW 2000 roku chipy RFID bardzo szybko stały się powszechne we wszystkich krajach uprzemysłowionych. W 2010 roku praktykuje się wszczepianie mikrochipów „ludziom” (przykład: chip VeriChip lub „ ludzki kod kreskowy ”), z korelacją ryzyka form kontroli jednostki i społeczeństwa” . I to jeszcze zanim przepisy zdążyły oprzeć się na pogłębionej refleksji etycznej, w szczególności dotyczącej urządzeń aktywnych lub pasywnych i coraz bardziej zminiaturyzowanych (w 2006 roku Hitachi oferowało już kwadratowy chip o wymiarach 0,15 × 0,15 mm , mniejszy niż średnica niektórych włosów). ). Wszczepiane lub wszczepiane w ludzkie ciało (niemiecka firma Ident Technology opracowała urządzenia, które sprawiają, że skóra ludzi , żywych zwierząt lub innych części ciała jest cyfrowym przekaźnikiem danych ), w lub na odzieży ( komputery do noszenia lub cyber-odzież ), a w komunikowaniu obiektów wszystkie te chipy są innowacjami, które są źródłem pytań etycznych i ryzyka nowych nadużyć.

Jeśli ich przydatność w wielu dziedzinach nie budzi wątpliwości, niebezpieczeństwo wszczepienia tego chipa jest niepokojące. W 2006 r. Departament Spraw Wewnętrznych Stanów Zjednoczonych w szczególności odradzał używanie tych chipów RFID do identyfikacji ludzi .

Głównym wysuwanym ryzykiem jest naruszenie prywatności użytkownika. Rzeczywiście, jeśli identyfikator chipa jest powiązany z tożsamością osoby (w której chip jest wszczepiony), możliwe jest śledzenie wszystkich działań użytkownika za każdym razem, gdy chip jest aktywowany w zasięgu czytnika. Ponadto ten chip jest dość nowym wynalazkiem, od 2004 r. Niektórzy porównują go do początków Internetu, to znaczy do niezabezpieczonego Internetu. Dlatego RFID można łatwo „zhakować” pomimo szyfrowania. Eksperci Ujawniają, że w produkcji chipa jest wiele wad i że można go odwrócić od pierwotnego zastosowania .

Naukowcy zwracają uwagę na ewolucję wykorzystania tego wszczepionego chipa.

W EuropiePo raporcie z 2005 r. na temat nowych implantów w ludzkim ciele oraz po okrągłym stole zorganizowanym przez EGE (Europejską Grupę ds. Etyki w Nauce i Nowych Technologiach) pod koniec 2004 r. w Amsterdamie, Komisja Europejska zwróciła się o opinię do Inter-service Grupa ds. Etyki , której sekretariat zapewnia BEPA (Biuro Doradców ds. Polityki Europejskiej). Działa we współpracy z Europejską Grupą ds. Etyki w Nauce i Nowych Technologiach, która na zlecenie EGE wydała 16 marca 2005 r. opinię pt. „Etyczne aspekty implantów ICT w ludzkim ciele” .

Przedmiotowe prawa podstawowe to godność człowieka , prawo do integralności osobistej, ochrona danych osobowych (zob. Karta praw podstawowych Unii Europejskiej ).

Pytanie dotyczy również zdrowia publicznego , ochrony prywatności w sektorze łączności elektronicznej , ustawodawstwa dotyczącego aktywnych wyrobów medycznych do implantacji , zgody i prawa do informacji , ochrony genomu ludzkiego , ochrony osób fizycznych w odniesieniu do zautomatyzowanego przetwarzania danych osobowych , możliwe nadużycie.

W maj 2009Komisja Europejska opublikowała zalecenie dotyczące systematycznej dezaktywacji tagów RFID w punkcie sprzedaży. W przypadku aplikacji, które nie dezaktywują systematycznie tagów , uruchomienie aplikacji RFID jest uzależnione od przeprowadzenia oceny wpływu na prywatność (EIVP lub Privay Impact Assessment , PIA w języku angielskim). Wlipiec 2014, właśnie została opublikowana norma europejska (EN 16571) podająca metodologię, którą należy stosować przy przeprowadzaniu PIA. Raport EIVP należy przesłać do organu odpowiedzialnego za ochronę danych osobowych (we Francji CNIL) na 6 tygodni przed oddaniem wniosku do użytku.

We FrancjiPonieważ te chipy RFID umożliwiają gromadzenie danych osobowych, Komisja Narodowa Informatique et Libertés (zwana dalej CNIL) przygląda się tym praktykom we francuskim prawie.

We Francji, gdzie zgodnie z prawodawstwem europejskim istnieje prawo do integralności fizycznej , CNIL w swoim rocznym sprawozdaniu z dnia 16 maja 2008 r. zaniepokoiła się ryzykiem związanym z identyfikowalnością osób, które nie mają dostępu do swoich danych.

Jeżeli CNIL ma jedynie uprawnienia do wydawania zaleceń, niewiążących tekstów prawnych, może nadal nakładać sankcje. Sankcje te mogą przybrać formę grzywien nakładanych na firmy, które nie przestrzegają podstawowych zasad ochrony danych osobowych.

W prawie francuskim obowiązuje jednak ustawa z dnia 6 stycznia 1978 r. znana jako „ustawa o ochronie danych”. Prawo to może mieć zastosowanie, ponieważ chipy RFID umożliwiają bezpośrednią lub pośrednią identyfikację osoby fizycznej. Stosowanie tego prawa do tego typu urządzeń do identyfikacji radiowej zostało również potwierdzone w lipcu 2010 r. przez G29. G29 to grupa robocza skupiająca przedstawicieli każdego niezależnego krajowego organu ochrony danych w 28 różnych krajach Europy, których członkiem jest Francja.

Zalecenie Komisji Europejskiej z dnia 12 maja 2009 r., które zaleciło operatorom urządzeń do identyfikacji radiowej przeprowadzenie tzw. oceny wpływu na prywatność w postaci dokumentu ustalającego listę zidentyfikowanych zagrożeń prywatności oraz środków podjętych i wdrożonych w celu uniknięcia i jak najskuteczniej radzić sobie z tymi zagrożeniami ma również zastosowanie we Francji.

Ponadto od września 2006 r. dekret zawierający decyzję Urzędu Regulacji Komunikacji Elektronicznej i Poczty, który określił warunki korzystania z etykiet, zezwalał na bezpłatne korzystanie z pasma częstotliwości 865-868 MHz dla urządzeń RFID.

Jeżeli te ustalone zasady pozostaną bardzo szerokie i niezbyt restrykcyjne, w szczególności w przypadku urządzeń radiolokacyjnych dotyczących pracowników w firmach, zastosowanie mogą mieć przepisy Kodeksu pracy.

Istotnie, art. L.1121-1 Kodeksu pracy stanowi, że „ Nikt nie może nakładać ograniczeń praw osób oraz wolności indywidualnych i zbiorowych, które nie są uzasadnione charakterem zadania do wykonania ani proporcjonalne do pożądanego celu ”. Chipy RFID, które zostałyby wszczepione pod skórę pracowników, w pełni mieszczą się w tych ramach, ponieważ używane do uzyskiwania dostępu do pomieszczeń, wykonywania zadań biurowych lub zakupu napojów lub żywności w automatach, identyfikacja radiowa może być łatwo zastąpiona przez urządzenie, które jest mniej inwazyjne dla prywatności pracowników. Tak więc chipy RFID nie są ani uzasadnione znikomości zadań do wykonania, ani proporcjonalne do pożądanego celu, jakim jest prosta łatwość poruszania się i korzystania z usług firmy.

Francuski Sąd Najwyższy orzekł w tej sprawie 17 grudnia 2014 r. Sędziowie francuscy uznali, że korzystanie z geolokalizacji pracowników, na które pozwalają te urządzenia z chipem RFID, nie jest uzasadnione, gdy pracownicy nie mają swobody w organizacji swojej pracy oraz gdy kontrolę można było przeprowadzić w inny sposób. Na przykład, jeśli pracownik musi uzasadnić swoją obecność w firmie wykryciem przez oprogramowanie jego chipa, gdy jest obecny w lokalu, podczas gdy mógłby po prostu użyć klasycznego identyfikatora i skierować go na „czytnik identyfikatora”. system kontrolujący wejścia i wyjścia pracowników oraz ich czas pracy.

Ponadto Jacques Attali w programie Conversation d’avenir, RFID (Public Senate), wspomina, że chipy te można wszczepiać np. imigrantom, czy prostytutkom, które próbują uciec od swoich alfonsów, aby można je było zlokalizować i chroniony.

Przeszkody

Środowisko metaliczneUtrudniony jest odczyt tagów RFID umieszczonych na przedmiotach znajdujących się w metalowym pojemniku. Ze względu na obecność płaszczyzny uziemienia, strojenie anteny znacznika jest modyfikowane. Może to drastycznie zmniejszyć odległość czytania. Nowe rodziny tagów integrują obecność metalowej płaszczyzny w konstrukcji anteny, co umożliwia utrzymanie odległości odczytu zbliżonych do tych obserwowanych na bardziej neutralnych nośnikach. We wszystkich przypadkach tag umieszczony w metalowej obudowie nie może być odczytany przez czytnik znajdujący się na zewnątrz. Jest to efekt klatki Faradaya , w którym uzyskuje się ekranowanie elektromagnetyczne .

Kolizje

Gdy kilka znaczników znajduje się w polu tego samego czytnika, komunikacja jest zakłócana przez jednoczesną aktywność znaczników.

Wykrywanie kolizji jest w rzeczywistości wykrywaniem błędów transmisji przy użyciu bitu parzystości, sumy kontrolnej lub funkcji skrótu . Po wykryciu błędu stosowany jest algorytm antykolizyjny.

Opracowano kilka metod antykolizyjnych. Oto cztery główne:

- Metoda częstotliwościowa: Każdy znacznik komunikuje się z czytnikiem w innym zakresie częstotliwości . W praktyce na dużą skalę nie nadaje się do użytku.

- Metoda przestrzenna: Dzięki antenie kierunkowej o zmiennej mocy, czytnik będzie stopniowo pokrywał każdą część przestrzeni, aby komunikować się z każdym znacznikiem i zatrzymywać go, czekając na jego reaktywację, a następnie komunikowanie się z nim. W praktyce obecność dwóch znaczników w niewielkiej odległości od siebie czyni tę metodę nieefektywną.

- Metoda czasowa: Czytnik oferuje markerom szereg kanałów czasowych, w których mogą odpowiedzieć. Markery losowo wybierają kanał czasowy, w którym będą odpowiadać. Jeśli tylko marker odpowiada w tym kanale czasowym, jest on wykrywany i blokowany przez czytnik. Jeśli w tym samym czasie odpowiada kilka znaczników, konieczne będzie ponowne wykonanie tej metody. Stopniowo wszystkie markery są znane i hamowane; czytelnik musi wtedy po prostu ponownie aktywować znacznik, z którym chce się komunikować. W praktyce losowość oznacza, że czas trwania tej metody jest nieznany.

- Metoda systematyczna: Istnieje wiele patentów opisujących metody systematyczne. Metoda ta polega na wykrywaniu, a następnie blokowaniu kolejno wszystkich znaczników poprzez przeglądanie drzewa wszystkich możliwości identyfikatorów (np. czytnik wysyła żądanie typu „Wszystkie znaczniki, których pierwszy bit identyfikacyjny to 1, muszą się zamanifestować”. Jeśli tylko pojawia się jeden znacznik, czytnik wstrzymuje go, a następnie patrzy na znaczniki z pierwszym bitem 0 itd.). W praktyce ta metoda może czasem okazać się długa.

Zastosowania

Znakowanie przedmiotów

- Implantowany system identyfikacji i zapamiętywania: zwykle chipy o niskiej częstotliwości (125 do 135 kHz ) są używane do śledzenia obiektów (np. beczki piwa ). Identyfikowalność obiektów, takich jak książki w księgarniach i bibliotekach lub śledzenie bagażu na lotniskach, wykorzystuje zamiast tego klasę wysokiej częstotliwości (13,56 MHz ).

- Mało znane i rozwijające się w przyszłości zastosowanie RFID dotyczy racjonalnego gospodarowania odpadami z gospodarstw domowych w celu ustalenia cen motywacyjnych

-

Kontrola dostępu : odbywa się za pomocą plakietki „zbliżeniowej” lub „wolnej ręki” .

Pewne dostępu „ klucze elektroniczne ” są markery umożliwiające „ lock-wolny ” ochrony budynków lub samochodowych drzwi .

W głośnomówiących odznaki pozwala wykorzystać do 150 cm (w zależności od rodzaju anteny używane). Mogą zawierać lub reagować na tożsamość cyfrową lub certyfikat elektroniczny i umożliwiać dostęp do komunikującego się obiektu lub jego aktywację. Wykorzystywany na przykład do kontroli dostępu do systemów transportu publicznego (np. Passe Navigo )

Kontrola dostępu do wrażliwych budynków to obszar, w którym system identyfikacji radiowej zastępuje identyfikatory magnetyczne, umożliwiając uwierzytelnienie pasażerów bez kontaktu. Częstotliwość radiowa większości identyfikatorów umożliwia korzystanie tylko z kilku centymetrów, ale mają one tę zaletę, że umożliwiają odczyt i zapis w chipie, aby zapamiętywać informacje ( na przykład biometryczne ). -

Zdalna identyfikowalność obiektów (stałych lub mobilnych): Na przykład palety i kontenery można śledzić w magazynach lub na dokach za pomocą znaczników UHF ( ultra wysokiej częstotliwości ).

Przy tej częstotliwości odczyt teoretycznie nie jest możliwy w wodzie (a zatem w ludzkim ciele). Jednak na rozdaniu nagród RFID Journal Awards 2008 firma Omni-ID zaprezentowała tag RFID czytelny przez wodę i w pobliżu metalu, ze wskaźnikiem niezawodności 99,9%. Znaczniki mikrofalowe (2,45 GHz ) umożliwiają dalekobieżną kontrolę dostępu pojazdów , jak w dużych obszarach przemysłowych. Te markery są na ogół aktywne. - Identyfikowalność żywności: W łańcuchu chłodniczym żywność można teoretycznie śledzić za pomocą chipa rejestrującego zmiany temperatury.

Transakcje finansowe

Systemy płatności zbliżeniowych , takie jak karty kredytowe , breloki, karty inteligentne lub inne urządzenia (telefony komórkowe itp.) wykorzystują identyfikację radiową i technologię Near Field Communication do dokonywania bezpiecznych płatności. Zintegrowany chip i antena pozwalają konsumentom płacić kartą (zbliżeniową) na czytniku w punkcie sprzedaży.

Niektórzy sprzedawcy twierdzą, że transakcje mogą być prawie dwa razy szybsze niż typowa transakcja. W przypadku zakupów poniżej 25 USD w Stanach Zjednoczonych, poniżej 40 CHF w Szwajcarii i poniżej 50 EUR we Francji nie jest wymagany podpis ani wprowadzenie kodu PIN .

W Hongkongu i Holandii znaczniki w kształcie karty kredytowej są szeroko stosowane jako środek płatności elektronicznych (odpowiednik Moneo we Francji ). Są one również używane w Brukseli ( Belgia ) jako bilet transportowy w sieci STIB (patrz MoBIB ), a teraz we Francji, za pośrednictwem usług płatności zbliżeniowych Cityzi , które są testowane w Nicei od 2010 roku.

Znakowanie żywych istot

- Identyfikacja roślin (drzewa w mieście Paryż), inwentarza żywego ( krowy , świnie ) czy zwierząt domowych takich jak koty i psy (dzięki chipowi instalowanemu pod skórą w szyi), „dzikie zwierzęta ( bociany , pingwiny ): ogólnie chipy o niskiej częstotliwości (125 do 135 kHz ).

- Badania naukowe: markery są również środkiem komunikacji służącym do zbierania danych z badań naukowych (monitoringu) realizowanych w organizacji lub przez wyizolowane i autonomiczne stacje pomiarowe ( stacje meteorologiczne , wulkaniczne lub polarne). Na przykład laboratoria badawcze i biura projektowe wykorzystują tę technologię do monitorowania ruchu ryb w rzekach ograniczonych licznymi przeszkodami fizycznymi (próg, zapory, podziemne przepusty itp.). Dzięki wyposażeniu ryb możliwa jest zatem identyfikacja przeszkód ograniczających ich ruch lub ocena skuteczności zastosowanych struktur naprawczych w celu przywrócenia swobodnego ruchu, takich jak przejścia dla ryb czy budowane przepusty.

- U ludzi: podskórne radiomarkery, pierwotnie zaprojektowane do śledzenia zwierząt , mogą być stosowane u ludzi bez żadnych ograniczeń technicznych . Tak więc amerykański artysta Eduardo Kac był pierwszym człowiekiem, który otrzymał podskórny implant z mikrochipem RFID w 1997 roku. Kac wszczepił mikrochip na żywo w telewizji (a także na żywo w Internecie) jako część jego grafiki Time Capsule . Firma Applied Digital Solutions oferuje również swoje radioznaczniki podskórne (nazwa handlowa: VeriChip ) dla ludzi, jako rozwiązanie do identyfikacji oszustw , zapewnienia bezpiecznego dostępu do poufnych stron internetowych, przechowywania danych medycznych, a także jako sposób na szybkie rozwiązanie problemu porwań ważnych osób.

W połączeniu z czujnikami czułymi na główne funkcje ludzkiego ciała , systemy te są również oferowane jako zintegrowane rozwiązanie do monitorowania stanu zdrowia pacjenta. Box noc z Barcelony ( Baja Beach Club: ) wykorzystuje chipy podskórne częstotliwość radiową do zaoferowania swoim klientom VIP elektroniczną funkcję portfela realizowany we własnym ciele. Miasto Meksyk wdrożył siedemdziesiąt znaczniki radiowe pod skórę swoich funkcjonariuszy z policji do kontroli dostępu do baz danych , a także do lepszego zlokalizowania w przypadku uprowadzenia .

Rynek RFID

Całkowity rynek RFID w latach 2009-2017.

W 2010 roku globalny rynek tagów RFID wynosił około 5,6 miliarda USD. Rynek ten prawie się podwoił w ciągu 5 lat, osiągając 9,95 mld USD w 2015 r. i nadal rósł do 10,52 mld USD w 2016 r. i oczekuje się, że w 2017 r . wyniesie 11,2 mld USD . Numery te obejmują wszystkie rodzaje RFID, aktywne i pasywne, we wszystkich postaciach: tagi, karty, czytniki, oprogramowanie i usługi dla tagów RFID itp. IDTechEx przewiduje, że rynek ten osiągnie 14 mld USD w 2020 r. i ma wzrosnąć do 14,9 mld USD w 2022 r., w szczególności dzięki zwiększonej adopcji RFID w odzieży, która w 2015 r. zajmowała już około 80% wolumenu rynku. Tagi RFID.

Ten ciągły wzrost rynku odbywa się jednak w wolniejszym tempie niż szacowano: portal statystyczny Statista przewidywał w 2010 r., że do 2015 r. rynek osiągnie 11,1 miliarda dolarów, próg ten nie został osiągnięty dopiero 2 lata później, w 2017. IDTechEx zakładał w 2006 roku, że całkowity rynek RFID osiągnie 26,23 miliarda dolarów w 2016 roku, czyli ponad dwukrotnie więcej niż faktycznie osiągnął w tym roku.

W 2005 roku IBM każdego dnia liczył 4 miliony transakcji RFID. W 2010 roku producent ten oszacował na około 30 miliardów liczbę wyprodukowanych tagów RFID na świecie i 1 miliard tranzystorów na człowieka. W sumie, od czasu pierwszego użycia RFID w 1943 roku, sprzedano 34 miliardy tagów RFID (33 miliardy zobowiązań) . Tylko w 2014 roku skonsumowano 7,5 miliarda etykiet . Mimo to, około 99% dostępnego rynku pozostał niewykorzystany w 2012 r . W 2019 roku rynek etykiet wzrósł do 20,1 miliarda.

Aplikacje

Istniejące aplikacje

- Dostęp do transportu publicznego : Nantes (karta Libertan), Marsylia (karta Transpass), Lille i region Nord-Pas-de-Calais ( Pass Pass ), Paryż ( Passe Navigo ), Tuluza (karta Pastel), Rennes ( karta KorriGo ) , Reims (karta Grand R i bilety jednorazowe), Nancy, TER Lorraine, Troyes (Busséo), Bruksela ( karta MoBIB ), Montreal, Luksemburg, Strasbourg (karta Badgéo), Le Mans (karta Moovéa), Lyon (karta Técély), region Rhône-Alpes (karta WhereRA!), Wenecja (karta imob.venezia), TER Rhône-Alpes , Nimes (karta BANG) Szwajcaria (Swisspass CFF ).

- Opłaty elektroniczne za autostrady .

- Kontrola karnetów narciarskich w ośrodkach sportów zimowych .

- Nadzór przemysłowy na linii montażowej .

- Zapasy : Analiza akademicka przeprowadzona w Wal-Mart wykazała, że RFID może zmniejszyć niedobory zapasów o 30% w przypadku produktów o wskaźniku rotacji od 0,1 do 15 sztuk dziennie .

- Automatyczne wprowadzanie listy produktów zakupionych lub wycofanych z magazynu.

- W Hautes Terres de Provence (Alpes-de-Haute-Provence) biuro turystyczne stworzył spacery gdzie rodziny udać się z miejsca na miejsce, gleaning wskazówki objawił im przez fałszywe skał, w którym są ukryte głośniki o wysokiej, które obracają się, gdy chip (naklejona na „magiczną” książeczkę) zbliża się.

- Na uniwersytetach takich jak Cornell karty RFID umożliwiają studentom bezpłatny dostęp do biblioteki 24 godziny na dobę, siedem dni w tygodniu.Książki są również wyposażone w etykiety rentgenowskie, co eliminuje wszelkie straty administracyjne związane z wypożyczaniem. Kilka bibliotek jest również wyposażonych w Holandii, gdzie od1 st styczeń 2.004, każda zakupiona książka ma znacznik radiowy (oparty na chipie Philips SLI ). We Francji kilka bibliotek również podjęło decyzję i wyposaża się w sprzęt do identyfikacji radiowej (np. Rennes Métropole Library na Champs Libres ). Ruch naprawdę nabiera tempa, z powodu dużego zainteresowania funkcjonalnego, jakie ta technologia przedstawia bibliotekom, a ceny etykiet stale spadają.

- Urządzenia antykradzieżowe stosowane w sklepach, w szczególności do walki z podróbkami. Tagi RFID antykradzieżowe znajdują się bezpośrednio na opakowaniach lub na produktach na półkach.

- Zarządzanie flotami Vélib' w Paryżu i Vélo'v w Lyonie, a także wieloma innymi rozwiązaniami w zakresie rowerów publicznych i wspólnego korzystania z samochodów, wykorzystuje chipy identyfikacji radiowej.

- Wiele popularnych imprez biegowych (takich jak maraton w Paryżu czy półmaraton Marseille-Cassis) lub kolarstwa (Tour de France) lub jazdy na rolkach wykorzystuje chipy RFID przymocowane do buta, ramy lub numeru startowego każdego uczestnika, co umożliwia indywidualne czas podczas przekraczania linii startu i mety.

- Identyfikacja książek dla dzieci przez Nabaztag: tag do pobierania odpowiednich książek audio.

- Identyfikacja pojemników substancji chemicznych, leków.

- Identyfikacja mebli ulicznych , gier publicznych, drzew ozdobnych w zakresie utrzymania i monitorowania.

- Wymiana wizytówek podczas wydarzeń

- Implanty ciała .

- Monitoring stada : pokarm, laktacja , waga .

Potencjalne aplikacje

Etykiety „inteligentne” są często postrzegane jako sposób na zastąpienie i ulepszenie kodów kreskowych w standardzie UPC/ EAN . Identyfikatory radiowe są w rzeczywistości wystarczająco długie i policzalne, aby rozważyć nadanie każdemu przedmiotowi unikalnego numeru, podczas gdy obecnie stosowane kody UPC pozwalają jedynie na nadanie numeru dla klasy produktów. Ta właściwość identyfikacji radiowej umożliwia śledzenie ruchu przedmiotów z jednego miejsca do drugiego, od linii produkcyjnej do końcowego konsumenta. To właśnie ta właściwość oznacza, że technologia jest uważana przez wielu przemysłowców w łańcuchu logistycznym za ostateczne rozwiązanie technologiczne wszystkich problemów związanych z identyfikowalnością , co jest zasadniczą koncepcją od czasu kryzysów zdrowotnych związanych z łańcuchami żywnościowymi.

Jednak rozwiązania RFID, choć operacyjne, cierpią na brak standaryzacji . Dżungla rozwiązań oferowanych przez różnych producentów utrudnia osiągnięcie uniwersalnej identyfikowalności.

EPCglobal jest organizacją, która pracuje w tym kierunku nad propozycją międzynarodowego standardu w celu ujednolicenia technicznych zastosowań identyfikacji radiowej. Celem jest możliwość posiadania jednolitego systemu dystrybucji identyfikatorów, aby mieć EPC ( elektroniczny kod produktu ) dla każdego obiektu obecnego w łańcuchu logistycznym każdej firmy na świecie.

Właściwości tagów RFID umożliwiłyby również uwzględnienie zastosowań przeznaczonych dla konsumenta końcowego, takich jak:

- lodówka zdolny do automatycznego rozpoznawania produktów zawiera, ale także zdolny do sprawdzenia daty wygaśnięcia stosowania optymalnej ( DLUO ) szybko psujących się produktów spożywczych;

- identyfikacja zwierząt poprzez wszczepienie chipa (obowiązkowa już w Belgii i Szwajcarii dla psów i kotów); obowiązkowy we Francji od czasu dla wszystkich koni 1 st stycznia 2008 roku;

- znakowanie odzieży;

- identyfikacja adresów pocztowych (UAID), dowodów osobistych (INES);

- porwanie noworodków. We Francji klinika w Montfermeil używa bransoletek wyposażonych w chipy RFID;

- walka z podrabianiem za pomocą chipów trudniejszych do podrobienia niż konwencjonalne kody kreskowe;

- etap zaawansowania produktu na linii produkcyjnej (samochód);

- identyfikacja produktu dla szybszej realizacji transakcji;

- identyfikacja użytkowników różnych towarów lub usług, takich jak ładowanie pojazdów elektrycznych .

Galeria

-

Materiał do wprowadzania i chip do identyfikacji zwierząt (częstotliwość: 2 kHz ).

-

Czytnik i chip wkładany w szyję psa.

-

Zamknięty chip RFID, 5 cm (125 kHz ).

-

Mikrochip zawierający dane biometryczne , włożony do paszportu .

-

Pasywny chip RFID (Chip Rfid Ario 370DL) w "guziku", odpowiedni do mundurów i tekstyliów (odporność na pranie ).

-

Transponder typu fast-track na przedniej szybie , używany m.in. do opłat za wjazd (na rzep ).

|

Toll FasTrak (w) Kalifornii (" fast trak ", "fast track" w języku francuskim), system elektronicznego poboru opłat automatycznie, bez zatrzymywania pojazdu.

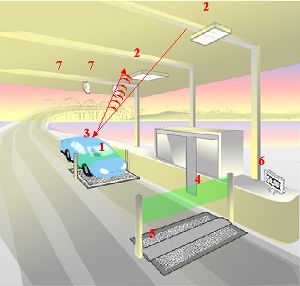

Na pasie opłat czujniki (1) wykrywają pojazd, odczytują (2) transponder (3) zamontowany na przedniej szybie. „Kurtyna świetlna” (4) zlicza (5) ilość osi i obciąża konto właściciela chipa. Elektroniczny panel (6) wyświetla zafakturowaną cenę. Pojazd bez transpondera jest klasyfikowany jako sprawca; kamery (7) filmują i zapamiętują tablicę rejestracyjną dla biletu drogowego (jeśli tablica jest rejestracją zarejestrowanego użytkownika FasTrak, zapłaci tylko opłatę za przejazd). |

Ślad środowiskowy

Jak każda produkcja przemysłowa , produkcja chipów RFID zużywa zasoby naturalne i wytwarza gazy cieplarniane . Niestety, do tej pory istnieje bardzo niewiele badań dotyczących bezpośredniego wpływu na środowisko produkcji i recyklingu tej technologii .

Jednak RFID przeżywa boom, w szczególności w odpowiedzi na kwestie środowiskowe, w ramach łańcuchów produkcyjnych , w gospodarce odpadami, a także w dziedzinie transportu i geolokalizacji .

Na przykład w niektórych europejskich miastach pojemniki mieszkalne są wyposażone w chipy RFID. Śmieciarki, wyposażone w czytniki RFID, identyfikują zebrane śmieci za pomocą swoich chipów. Takie zarządzanie odpadami przez RFID pozwala na lepsze monitorowanie ich charakteru i ilości w celu optymalizacji ich przetwarzania.

Niebezpieczeństwa

Technologie identyfikacji radiowej mogą okazać się niebezpieczne dla jednostki i społeczeństwa ( np. dla zdrowia i ochrony prywatności ), przy czym:

- możliwość naruszenia prywatności w przypadku znaczników „ukrytych” lub dostępnych dla systemów zdolnych do rozpowszechniania informacji o prywatności;

- wykorzystanie informacji zawartych w znacznikach paszportowych do selektywnego atakowania i po prostu fizycznej bliskości obywateli niektórych narodowości;

- Obraźliwe „oznaczanie” i łatwość osób, które kupiły lub pożyczyły określone rodzaje filmów, książek (polityka, religia itp. ) jako „niechciane” w aktach potencjalnych pracodawców lub represyjnego państwa (możliwe obecnie bez tej technologii);

- potencjalne problemy „cyfrowej/gospodarczej suwerenności” związane z infrastrukturą sieci EPCGlobal, w szczególności w odniesieniu do administrowania, na podstawie umowy, jej korzeniem (onsepc.com) przez prywatnego aktora ( amerykańskiego );

- podskórny chip rodzi pytania etyczne i prawo do integralności fizycznej . Ograniczenie do wolontariatu i świadomej zgody nie gwarantuje poszanowania życia prywatnego ( por. Karta Praw Człowieka , aw Europie Karta Praw Podstawowych Unii Europejskiej ); w pewnych sytuacjach ludzie, którzy odmawiają tych podskórnych etykiet, ryzykują dyskryminacją ;

- identyfikacja osób poprzez podpisanie wszystkich etykiet identyfikujących częstotliwość radiową (karty bankowe, telefon komórkowy, przepustki transportu publicznego itp.) zwykle noszonych ( por. patent IBM: Identyfikacja i śledzenie osób korzystających z obiektów oznaczonych RFID, na przykład);

- powyżej pewnego progu stężeń emisja sygnałów o częstotliwości radiowej może okazać się niebezpieczna dla zdrowia (podejrzewane skutki narastającego smogu elektromagnetycznego itp.), po zaobserwowaniu nowotworu w przypadku eksperymentów na myszach lub zakłóceń mogących zakłócić działanie urządzeń biomedycznych.

W raporcie opublikowanym dnia 26 stycznia 2009, AFSSET zaleca kontynuowanie obserwacji naukowej badań nad biologicznymi skutkami promieniowania związanego z RFID.

Ochrona jednostki

Prawo francuskie zapewnia pewną ochronę prywatności zakazując:

- tajna kontrola (każda identyfikacja musi być wyraźnie oznaczona);

- wykorzystanie tych samych urządzeń do kontroli dostępu i kontroli obecności.

Według niemieckiego stowarzyszenia FoeBuD przepisy nie są wystarczająco restrykcyjne, jeśli chodzi o technologię RFID i ochronę danych osobowych.

Niektóre stowarzyszenia oferują narzędzia do ochrony przed nieautoryzowanym użyciem RFID, takie jak RFID Guardian.

Inne stowarzyszenia proponują bojkot tej technologii, którą uważają za libertycyd. Według nich zapisywanie niekontrolowanych informacji w elektronicznym dowodzie osobistym naruszałoby wolność jednostek.

W 2006 roku grupa hakerów ogłoszone na szóstym HOPE półrocznego konwencji w Nowym Jorku, że był pęknięty (uszkodzony) bezpieczeństwa niesławnej chipem podskórnym. Twierdzą również, że byli w stanie go sklonować . Uważają, że prawo jest zbyt elastyczne w przypadku tej technologii, biorąc pod uwagę możliwość naruszenia prywatności i wycieku informacji .

Niektóre torebki posiadają kieszeń anty-RFID na karty kredytowe i paszporty, która uniemożliwia nieautoryzowany dostęp do danych osobowych.

Niektóre narzędzia umożliwiają również ochronę danych wrażliwych znajdujących się na kartach RFID. Obecnie bardzo łatwo jest kopiować lub pobierać dane z identyfikatorów lub kart RFID za pomocą czujnika tagów RFID. Etui antyhakerskie na kartę RFID zapewni ochronę tych danych dzięki składowi metalu blokującemu fale magnetyczne, a tym samym włamaniom.

Ochrona danych osobowych

Te urządzenia do identyfikacji radiowej będą gromadzić lub po prostu zawierać dane osobowe osoby, której chip jest wszczepiony. W obszarze pracy pojawi się pytanie o ochronę tych danych gromadzonych w firmie. Rozporządzenie Parlamentu Europejskiego i Rady UE 2016/679 z dnia27 kwietnia 2016 w zakresie ochrony osób fizycznych w związku z przetwarzaniem danych osobowych i swobodnym przepływem takich danych, powołanie „inspektora ochrony danych” (inspektor ochrony danych -DPO- en English) w:

- władze i organy publiczne;

- struktury, w których podstawowa działalność wymaga „regularnego i systematycznego monitorowania na dużą skalę zainteresowanych osób”;

- struktury, których przetwarzanie polega na „przetwarzaniu na dużą skalę” danych wrażliwych.

Przed wdrożeniem tych inspektorów ochrony danych funkcjonowała funkcja informatyka i korespondenta ds. wolności (CIL), jednak w praktyce funkcja ta nie była zbyt często wykorzystywana. Dzisiaj, z obowiązkowym charakterem związanym z funkcją IOD, będzie to dotyczyło większej liczby firm. Ponadto, gdy tylko dane są przetwarzane, firmom zaleca się wyznaczenie IOD, nawet jeśli nie jest to obowiązkowe.

Jedną z głównych nowości związanych z tą funkcją jest konieczność posiadania „specjalistycznej znajomości prawa” i „praktyk ochrony danych”.

Rozumiemy, jaka stawka kryje się za tą nową funkcją. Rzeczywiście, w ramach firmy, hipotetyczne wszczepianie tych chipów w przyszłości może być wykorzystywane do kontrolowania godzin pracy pracowników, umożliwiania im jedzenia, ale także zawierania podstawowych informacji o ich tożsamości. Ponieważ niektóre informacje należą do sfery prywatnej, konieczne jest wprowadzenie ochrony, tym bardziej na szczeblu europejskim.

Certyfikowane bezpieczeństwo

Anssi wydał24 października 2013 r.po raz pierwszy Certyfikat Bezpieczeństwa Pierwszego Poziomu (CSPN) dla czytnika RFID LXS W33-E / PH5-7AD w wersji 1.1 opracowany przez firmę Systèmes et Technologies Identification (STid). Certyfikacja ta ma na celu zapewnienie potencjalnemu nabywcy gwarancji posiadania produktu spełniającego wymagania bezpieczeństwa Certyfikatu Bezpieczeństwa Pierwszego Stopnia .

Uwagi i referencje

- legifrance.gouv.fr - Decyzja Komisji Ogólnej terminologia i neology na francuski termin radiowej identyfikacji , 9 września 2006 [PDF] .

- lefigaro.fr „Pierwszy człowiek zarażony wirusem komputerowym” , lefigaro.fr, maj 2010.

- Anthoy Ghiotto, Projektowanie anten tagów RFID UHF, zastosowanie do produkcji odrzutowców materiałowych (praca ćwiczeniowa), Institut polytechnique de Grenoble ,26 listopada 2008( przeczytaj online [PDF] )

- (w) ISECOM, Hacking Exposed Linux: Linux Security Secrets & Solutions , McGraw-Hill Osborne Media,2008, 3 e wyd. , 813 s. ( ISBN 978-0-07-226257-5 , czytaj online ) , s. 298

- (w) FL Vernon, „ Zastosowania homodyny mikrofalowej ” , Antennas Propag. Przeł. IRE prof. Grupa na , tom. 4, nr 1,1952, s. 110-116

- (w) Hunt and DV, RFID - Przewodnik po identyfikacji częstotliwości radiowej , John Wiley & Sons ,2007

- Patent USA 2,927,321 zarejestrowany 16 sierpnia 1952, wydany 1 marca 1960

- (pl) Donald B. Harris, Systemy transmisji radiowej z modulowanym pasywnym responderem , Patenty Google,1960( przeczytaj online )

- Patent USA 3391404 zarejestrowany 18 maja 1959, wydany 2 lipca 1968

- (w) Joseph H Vogelman, technika pasywnej transmisji danych wykorzystująca echo radarowe , patenty Google,1968( przeczytaj online )

- Patent USA 3299424 zarejestrowany 7 maja 1965, wydany 17 stycznia 1967

- (w) Jorgen P Vinding, system identyfikacji przesłuchującego-odpowiadającego Patenty Google , Patenty Google,1967( przeczytaj online )

- Patent USA 3460139 zarejestrowany 6 września 1967, wydany 5 sierpnia 1969

- (w) Otto E Rittenbach, Komunikacja za pomocą wiązek radarowych , Patenty Google,1969( przeczytaj online )

- (w) R. Harrington, „ Rozpraszanie elektromagnetyczne przez anteny ” , Antennas Propag. IEEE Trans. My , tom. 11 N O 5,1963, s. 595-596

- (w) JK Schindler, RB i P. Mack Blacksmith Jr., „ Kontrola rozpraszania elektromagnetycznego przez obciążenie impedancyjne ” , Proc. IEEE , tom. 53 N O 8,1965, s. 993-1004

- Patent US 3713148 zarejestrowany 21 maja 1970, wydany 23 stycznia 1973

- (w) Mario W. Cardullo i William L. Parks, Aparat i system transponderów , Patenty Google,1973( przeczytaj online )

- (w) „ Genesis of the Versatile RFID Tags ” , RFID Journal (dostęp 22 września 2013 )

- (w) Daniel Dobkin, RF w RFID: Pasywny UHF RFID w praktyce , Amsterdam, Newnes,2008, 2 II wyd. , 529 s. ( ISBN 978-0-12-394583-9 )

- (w) Himanshu Bhatt i Bill Glover, RFID Essentials , O'Reilly,2006, 260 pkt. ( ISBN 978-0-596-00944-1 , czytaj online )

- (w) Jerry Landt, „ Całun czasu: historia RFID ” [ archiwum27 marca 2009] [PDF] , na AIM, Inc. ,2001(dostęp 31 maja 2006 )

- (w) „ Systemy lokalizacji w czasie rzeczywistym ” , clarinox,listopad 2009(dostęp 4 sierpnia 2010 )

- Patent USA 4,384,288 zarejestrowany 31 grudnia 1980, wydany 17 maja 1983

- (w) Charles A. Walton, identyfikator przenośnego urządzenia emitującego fale radiowe , patenty Google,1983( przeczytaj online )

- Centrum automatycznej identyfikacji, „Powiadomienie o zamknięciu centrum automatycznej identyfikacji ” (wersja archiwum internetowego z 14 kwietnia 2004 r. )

- „Wprowadzenie do RFID” (wersja z 13 grudnia 2017 r. w archiwum internetowym ) , pod adresem http://www.centrenational-rfid.com

- Jaime Faria, technologie RFID , techno bez granic,luty 2015( przeczytaj online [PDF] )

- Samouczek Tag NFC, tag RFID ( przeczytaj online [PDF] )

- „Działanie systemu RFID” (wersja z 13 grudnia 2017 r. w Internet Archive ) , pod adresem http://www.centrenational-rfid.com

- (en) J. Curtin, RJ Kauffman i FJ Riggins, „ Jak najlepiej wykorzystać technologię RFID: program badawczy dotyczący badania przyjęcia, wykorzystania i wpływu RFID ” , Technologia informacyjna i zarządzanie , Wydawnictwo Akademickie Kluwer Hingham, tom. 8, redakcja 2,2007, s. 87-110 ( ISSN 1385-951X )

- Lionel Combes i Jean-Marie Le Bizec „ case podejścia do biznesu RFID w łańcuchu dostaw ”, Logistyki i Zarządzania , vol. 12,2004, s. 41-48

- (w) Iker Butler, Aritz Ubarretxena Daniel Valderas Roc Berenguer i Inigo Gutierrez, „ Projekt i analiza kompletnego systemu RFID w paśmie UHF skoncentrowana na architekturze komunikacji i czytników z rozpraszaniem wstecznym ” , Systemy i technologie RFID , VDE, lot . III Warsztaty Europejskie,2007, s. 1-6 ( ISBN 978-3-8007-3045-2 )

- Youssef Bachoti, Bassim Belhaj Sendague i Joao Gabriel Rodrigues Oliveira, Projekt RFID ,styczeń 2011( przeczytaj online [PDF] )

- „RFID - Radio Frequency IDentification” (wersja z dnia 27 października 2007 r. w archiwum internetowym ) , pod adresem https://www.guideinformatique.com/

- „Praktyczny przewodnik: wybór tagu RFID do zastosowań przemysłowych” (wersja z 18 lipca 2017 r. w Internet Archive ) , na stronie https://www.nexess-solutions.com/fr/

- „ Zakresy częstotliwości RFID ” na stronie http://www.centrenational-rfid.com (dostęp 23 czerwca 2018 r. )

- Fatima Zahra Marouf, Badanie i projektowanie drukowanych anten do identyfikacji radiowej UHF RFID (praca ćwiczeniowa), Uniwersytet Abou Bakr Belkaid - Tlemcen,2013( przeczytaj online [PDF] )

- (en) „ RFID and Rail: Advanced Tracking Technology - Railway Technology ” [ archiwum ] , pod adresem https://www.railway-technology.com ,16 marca 2008(dostęp 14 marca 2018 )

- (w) Dipankar Sen, Prosenjit Sen i Pan Anand Das, RFID For Energy and Utility Industries , PennWell,2009, 265 pkt. ( ISBN 978-1-59370-105-5 , czytaj online ), s. 1-48

- (w) Stephen A. Weis, RFID (Identyfikacja częstotliwości radiowych): Zasady i zastosowania , MIT CSAIL,2007( przeczytaj online )

- Samuel Fosso Wamba, Wpływ technologii rfid i sieci epc na zarządzanie łańcuchem dostaw: przypadek branży detalicznej (praca ćwiczeniowa), Uniwersytet w Montrealu ,2009( przeczytaj online [PDF] )

- Pierre-Henri Thevenon, Zabezpieczenie warstwy fizycznej komunikacji bezstykowej, takiej jak RFID i NFC (praca ćwiczeniowa),31 lipca 2012 r.( przeczytaj online [PDF] )

- Arnaud Vena, Wkład w rozwój technologii RFID bez chipa o wysokiej zdolności kodowania (praca ćwiczeniowa), Université Grenoble-Alpes ,2012( przeczytaj online [PDF] )

- Rafael Antonio Quiroz Moreno, Innowacyjne rozwiązania poprawiające szybkość odczytu tagów RFID UHF w złożonych środowiskach (Praca ćwiczeniowa), Université Paris-Est ,4 marca 2014( przeczytaj online [PDF] )

- Mossaab Daiki, Wkład w rozwój anten czytników bliskiego pola dla pasywnych systemów RFID UHF (praca ćwiczeniowa), Université Grenoble-Alpes ,2015( przeczytaj online [PDF] )

- (w) „ Często zadawane pytania dotyczące RFID ” na https://www.rfidjournal.com (dostęp 23 czerwca 2018 r. )

- „ Pojedyncza, wielokrotna i ślepa identyfikacja RFID ” na stronie http://www.centrenational-rfid.com (dostęp 23 czerwca 2018 r. )

- „Klasyfikacja tagów RFID” (wersja z 27 grudnia 2017 r. w archiwum internetowym ) , pod adresem http://www.centrenational-rfid.com

- (w) Mark Roberti (założyciel i redaktor), „ Jakie są koszty tagów pasywnych, aktywnych i półpasywnych? " [ Archiwum ] , na https://www.rfidjournal.com ,30 września 2013 r.(dostęp 4 stycznia 2019 )

- Fabien Humbert, „ The prerequisites of RFID ” [ archiwum ] , https://www.lenouveleconomiste.fr ,22 marca 2012 r.(dostęp 4 stycznia 2019 )

- „ RFID: Radio Frequency Identification - Aplikacje logistyczne ” [ archiwum ] , https://www.faq-logistique.com/ ,29 marca 2007 r.(dostęp 4 stycznia 2019 )

- Clotilde Chenevoy, „ RFID rewolucjonizuje sklepy Decathlon ” [ archiwum ] , na https://www.lsa-conso.fr/ ,13 stycznia 2016(dostęp 4 stycznia 2019 )

- (en) Edmund W. Schuster, Stuart J. Allen i David L. Brock, Global RFID: wartość sieci EPCglobal do zarządzania łańcuchem dostaw , Berlin/Nowy Jork, Springer,2007, 310 pkt. ( ISBN 978-3-540-35655-4 , czytaj online )

- Bernard Jeanne Beylot " Nowe generacji znaczników RFID aktywny ", magazyn łańcucha dostaw , n O 14kwiecień 2007( przeczytaj online [ archiwum ] )

- „ Identyfikacja częstotliwości radiowej ” na stronie http://iste-editions.fr (konsultacja: 18 grudnia 2014 r . ) .

- (w) S. Härmä i VP Plessky , „ Tagi RFID powierzchniowej fali akustycznej ” , Rozwój i wdrażanie technologii RFID ,Luty 2009( ISBN 978-3-902613-54-7 , czytaj online )

- Europejska grupa ds. etyki w nauce i nowych technologiach (2005), Etyczne aspekty implantów ICT w ciele ludzkim [PDF] , Opinia Europejskiej Grupy ds. Etyki w Nauce i Nowych Technologiach, 39 stron, dostęp 2013 -03-09.

- ( cale ) Hitachi, Najmniejszy i najcieńszy na świecie Układ RFID IC o wymiarach 0,15 x 0,15 mm i grubości 7,5 μm — zwiększona produktywność dzięki 1/4 powierzchni powierzchni 1/8 grubości (lub wydanie [PDF] ) wydanie Tokio, 2006-02-06 , dostęp 09.03.2013.

- Technologia Ident .

- (w) Rafael Capurro ( Distinguished Researcher in Information Ethics, School of Information Studies, University of Wisconsin-Milwaukee , USA) Prezentacja 2010 Etyczne aspekty implantów ICT w ludzkim ciele (PPT) przygotowana na IEEE Symposium on Technology and Society ( ISTAS10) University of Wollongong, Nowa Południowa Walia, Australia 7-9 czerwca 2010 r.

- wideo P r Rafael Capurro gdy Istas 10 ( 10 th IEEE Sympozjum technologii i Society); konferencja „ Etyczne Aspekty Implantów ICT w Ludzkim Ciele ”, konsultowana 09.03.2013.

- „ RFID: zagrożenia i ekscesy podskórnych chipów ” , na https://www.futura-sciences.com (dostęp 23 czerwca 2018 )

- „ VeriChip: pierwszy chip wszczepiany do ludzkiego ciała zatwierdzony przez amerykańską Agencję ds. Żywności i Leków… lub„ Big Brother Inside ”… ” [ archiwum ] , na https://atelier.bnpparibas/ ,październik 2004(dostęp 4 stycznia 2019 )

- (w) MAGGIE ASTOR, „ Implanty mikroprocesorowe dla pracowników? Jedna firma mówi tak ” , Czasy Nowego Jorku ,25 lipca 2017( przeczytaj online )

- D r Fabienne Nsanze (2005), Raport " implanty ICT w organizmie człowieka - przegląd ", luty 2005.

- Witryna GEE .

- Okrągły stół zatytułowany „ Etyczne aspekty implantów ICT w ludzkim ciele [PDF] ” z 21.12.2004 r. (87 stron).

- Sekretariat EGE ( Międzyresortowa Grupa ds. Etyki ) .

- BEPA, Biuro Doradców ds. Polityki Europejskiej (BEPA), które chce być „pomostem między decydentami politycznymi Komisji Europejskiej a podmiotami społecznymi, które mogą z pożytkiem przyczynić się do rozwoju polityk europejskich” (grupa zorganizowana w 2 „ filary „ Zasięg ” i „ Analiza ”, podlegające bezpośrednio Przewodniczącemu Komisji).

- Komisja Europejska, [1] i mandat 2011-2016 , konsultacja 2013-03-09.

- Dz.U. C 364 z 18.12.2000, s. 1 do 22 , z 28 września 2000 r., zatwierdzony przez Radę Europejską w Biarritz (2000-10-14) i uroczyście ogłoszony w Nicei przez Parlament , Radę i Komisję 7 grudnia 2000 r.

- Dz.U. L 201 z 31.07.2002, s. 37 do 47 .

- Dyrektywa 90/385 / EWG z dnia 20 czerwca 1990 roku w sprawie zbliżenia ustawodawstw państw członkowskich odnoszących się do wyrobów medycznych aktywnego osadzania (Dz.U. L 189 z 20.7.1990, str. 17 do 36 ).

- Zob. w szczególności http://conventions.coe.int/treaty/fr/treaties/html/164.htm Konwencja Rady Europy o prawach człowieka i biomedycynie], podpisana 4 kwietnia 1997 r. w Oviedo (zob. w szczególności art. 5 do 9 i Art. 10 ).

- Por. Powszechna deklaracja o genomie ludzkim i prawach człowieka „Kopia archiwalna” (wersja z 8 listopada 2018 r. w archiwum internetowym ) , przyjęta przez UNESCO 11 listopada 1997 r.

- Konwencja Rady Europy, 1 st stycznia 1981 roku o ochronie osób w związku z automatycznym przetwarzaniem danych osobowych .

- Patrz punkt 58 (NICT) i punkt 59 (nadużycie ICT) Deklaracji Zasad Światowego Szczytu Społeczeństwa Informacyjnego (2003-12-12) w sprawie wykorzystania technologii informacyjnych i komunikacji (ICT).

- „ Zalecenie europejskie z 12 maja 2009 r . ” .

- „ Strona internetowa Cnil – RFID ”

- „ Ustawa nr 78-17 z dnia 6 stycznia 1978 r. dotycząca przetwarzania danych, plików i wolności ”

- „ Zalecenie Komisji z dnia 12 maja 2009 r. w sprawie wdrożenia zasad poszanowania prywatności i ochrony danych w aplikacjach opartych na identyfikacji za pomocą częstotliwości radiowej ” , https://eur-lex.europa.eu/ (dostęp 23 czerwca) , 2018 )

- S. MARCELLIN, „ Identyfikacja radiowa: wszechobecność, identyfikowalność i kwestie prawne ”, Lamy Droit de l'Immatériel, nr 21 ,1 st listopad 2006

- „ Sąd Kasacyjny, Cywilna Izba Społeczna, 17 grudnia 2014 r., 13-23.645, Inédit ” [ archiwum ] , https://www.legifrance.gouv.fr/ ,17 grudnia 2014(dostęp 4 stycznia 2019 )

- Rozmowa avenir, la RFID , w 13. minucie 20., powtórka w Senacie Publicznym.

- „ RFID w służbie racjonalnej gospodarki odpadami ” , na www.greenit.f ,12 września 2014 r.(dostęp 30 września 2014 )

- Sojusz kart inteligentnych 2003 , s. 14

- „ Nice: zapłać za zakupy za pomocą usługi m-card Crédit Mutuel - Cityzi.fr ” , na Cityzi.fr ,5 grudnia 2016(dostęp 27 września 2020 r . ) .

- Céline Le Pichon, „ Uwaga metodologiczna – Ocena funkcjonalności niebieskiej siatki dla ryb ”, Sciences Eaux & Territoires ,czerwiec 2017, s. 4 strony ( DOI 10.14758 / SET-REVUE.2018.25.13 , czytaj online )

- Arnaud Caudron, „ Technologia RFID do oceny przejścia ryb przez dyszę o dużych rozmiarach ”, Sciences Eaux & Territoires ,czerwiec 2020, s. 7 stron ( przeczytaj online )

- (pt) Mario Cesar Carvalho, „ Artista implanta hoje chip no corpo ” , Folha de S. Paulo ,11 listopada 1997 r.( przeczytaj online )

- (es) Luis Esnal, " Un hombre llamado 026109532 " , La Nación ,15 grudnia 1997 r.( przeczytaj online )

- (pt) " 1st chip implant ao vivo - Jornal das 10 - Canal 21 - SP - 1997 " ,16 stycznia 2019(dostęp 28 czerwca 2021 )

- (w) Will Weissert , „ Mikrochipy wszczepione meksykańskim urzędnikom ” na msnbc.com ,15 lipca 2004 r.(dostęp 9 września 2019 )

- (w) Raghu Das, „ RFID w 2010: The New Dawn ” [ archiwum ] , na https://www.idtechex.com/ ,22 lipca 2010(dostęp 8 sierpnia 2018 )

- (w) Raghu Das, „ Rynek RFID w 2012 r. – wzrost z 17% w 2011 r. ” [ archiwum ] , na https://www.idtechex.com/ (dostęp 8 sierpnia 2018 r. )

- (w) Raghu Das i Peter Harrop, „ RFID Forecasts, Players and Opportunities 2014-2024 ” [ archiwum ] , https://www.idtechex.com/ (dostęp 8 sierpnia 2018 )

- (w) Raghu Das, „ RAIN RFID 2015-2020: Market size, Growth Opportunities and trends ” [ archiwum ] , http://www.rainrfid.org/ (dostęp 8 sierpnia 2018 )

- (en) Raghu DAS „ RFID prognozy i graczy możliwości 2017-2027 ” [ archiwum ] , przy https://www.idtechex.com/ (dostęp 21 czerwca, 2018 ),

- „ Prognozowana wielkość światowego rynku tagów RFID od 2010 do 2020 (w miliardach dolarów amerykańskich) ” , na https://en.statista.com/ (dostęp 21 czerwca 2018 )

- „Rynek RFID UHF osiągnie 3 miliardy dolarów do 2020 roku” (wersja z 21 czerwca 2018 r. w Internet Archive ) , na http://www.filrfid.org/

- (w) Raghu Das i Peter Harrop, „ Prognozy RFID, gracze i możliwości 2006-2016 ” [ archiwum ] , na https://www.idtechex.com/ ,Październik 2006(dostęp 16 lipca 2018 r. )

- Inteligentne obiekty: IBM Global Technology Outlook 2005 .

- „ 20,1 miliarda tagów radiowych RFID zostanie sprzedanych w 2019 r., przewiduje IDTechEx ” , na www.lembarque.com (dostęp 24 lipca 2020 r. )

- Badania Wal-Mart RFID dotyczące ograniczania wyczerpania zapasów , Radio RFID.

- filrfid.org — Velib i identyfikacja radiowa .

- Advanco i Sanofi lub IBIZZ i Pfizer w zakresie identyfikowalności leków.

- Analogon monitoring i konserwacja urządzeń miejskich, gier publicznych, drzewek ozdobnych.

- Specjalista DMD Associates w wymianie elektronicznych wizytówek przez RFID

- Maintag implantów ciała.

- Maintag kontrola laktacji.

- epcglobalinc.org .

- Jean-Baptiste Waldner , Nanocomputers & Swarm Intelligence , Londyn, ISTE,2007, 242 s. ( ISBN 978-1-84704-002-2 ).

- Michaël Torregrossa, „ Mondial 2010 – Stacje ładowania Technolia ” , na http://www.avem.fr ,1 st październik 2010

- AFSSET 2008 , s. 98.

- Tomasz 2008 , s. 1.

- Akta Futura-nauki. Chip RFID: mity i realia zminiaturyzowanego Wielkiego Brata - 02.11.2005 .

- Chipy RFID powodują raka u myszy .

- van der Togt R, Jan van Lieshout E, Hensbroek R, Beinat E, Binnekade JM, Bakker PJM, Zakłócenia elektromagnetyczne z identyfikacji radiowej wywołujące potencjalnie niebezpieczne incydenty w sprzęcie medycznym intensywnej opieki , JAMA, 2008; 299: 2884-2890.

- Opinia Francuskiej Agencji ds. Bezpieczeństwa Środowiska i Higieny Pracy [PDF] - AFSSET , 26 stycznia 2009 r.

- (de) Niemieckie Stowarzyszenie FoeBuD na rzecz zapobiegania potencjalnemu nadużywaniu znaczników radiowych .

- Wyzwolenie / ekrany - Wywiad z Mélanie Rieback (czerwiec 2006) .

- Części i robocizna - RFID: policja totalna [PDF] .

- L'En Dehors – W kierunku bezbłędnej kontroli społecznej policji .

- Ogłoszenie o złamaniu zabezpieczenia chipa podskórnego .

- Klonowalne chipy RFID firmy VeriChip, które można wszczepiać do ludzi, hakerzy sez . Engadżet 24.07.2006.

- Lista produktów certyfikowanych przez ANSSI: http://www.ssi.gouv.fr/fr/produits-et-prestataire/produits-certific-cspn/ „Kopia archiwalna” (wersja z 22 września 2012 r. w archiwum internetowym ) Certyfikowany produkt: http://www.ssi.gouv.fr/fr/produits-et-prestataire/produits-certifica-cspn/certificat_cspn_2013_08.html

Zobacz również

Bibliografia

- Michel Alberganti, Pod okiem chipów, RFID i demokracji , edycje Actes Sud, 2007.

- Philippe Lemoine, „ Komunikat od pana Philippe Lemoine dotyczący identyfikacji radiowej ” [PDF] , na www.cnil.fr , CNIL ,30 października 2003 r.

- Części i praca , RFID: policja totalna , Editions de L'Échappée , 2008, 80 s.

- Michel Alberganti i Pierre Georget, RFID: Jakie zagrożenia, jakie szanse? Prometeusz, kol. "Za lub przeciw? », Bordeaux, 2008 ( ISBN 978-2-916623-03-0 )

- Étienne Perret, Identyfikacja radiowa: od RFID do RFID bez chipa , ISTE Editions, 2014 ( ISBN 978-1-78405-055-9 )

- AFSSET, Systemy identyfikacji radiowej (RFID): Ocena wpływu na zdrowie (raport Afsset 2009 na temat wpływu na zdrowie),grudzień 2008, 1-153 s. ( przeczytaj online [PDF] )

- (en) VM Thomas , „ Environmental impact of RFID ” , International Symposium on Electronics and the Environment , 2008. ISEE 2008. IEEE ,maj 2008, s. 1-5 ( ISBN 978-1-4244-2272-2 , DOI 10.1109 / ISEE.2008.4562916 )

- (pl) Sojusz kart inteligentnych , płatności zbliżeniowe i punkt sprzedaży detalicznej: aplikacje, technologie i modele transakcji ,Marzec 2003, 50 pkt. ( przeczytaj online [PDF] )

Powiązane artykuły

- ISO / IEC 18000

- Bilet elektroniczny

- Komunikacja bliskiego pola

- Kontrola dostępu

- Kontrola społeczna

- Protokół ograniczający odległość

- Ślad środowiskowy RFID

- Eksploracja danych

- Lista populacji

- Tożsamość numeryczna

- Oprogramowanie pośredniczące do etykiet elektronicznych

- Internet przedmiotów

- Chip podskórny

- Bezpieczeństwo informacji w ramach RFID

- System zarządzania kartami inteligentnymi